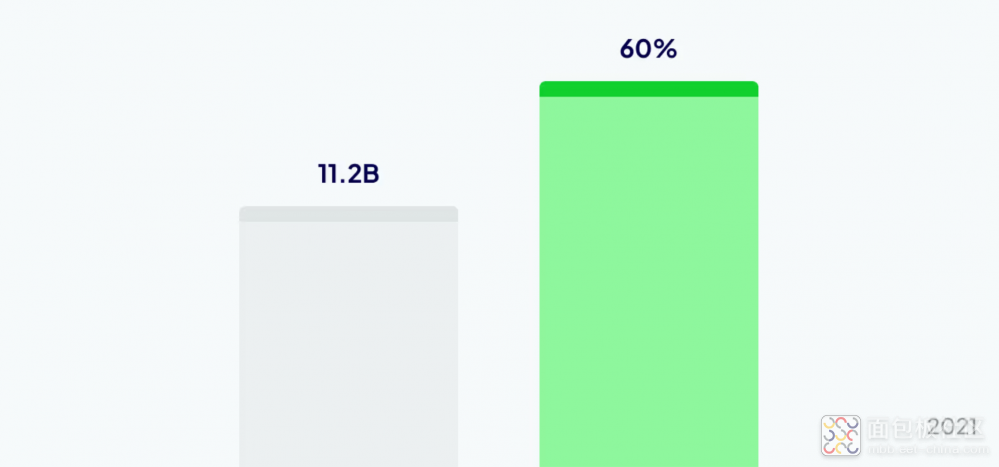

【重点内容抢先看】 在IoT设备不断普及的今天,固件升级问题频发,给电信运营商带来巨大的技术与财务压力。瑞士电信巨头 Swisscom 携手自动化安全平台 ONEKEY,构建固件安全分析体系,不仅成功规避了高达37万瑞士法郎的安全事故损失,还提升了与供应商的议价能力与设备选择的决策效率。本文将详细解析这一合作案例,助你洞察如何以自动化手段提升物联网时代的产品安全与合规性。 行业挑战:IoT 安全已成为“看不见的成本杀手” 随着物联网设备的迅猛发展,越来越多的企业面临设备生命周期缩短、功能快速迭代、供应链复杂等挑战。在这些问题的夹击下,“安全”却往往被边缘化。 尤其在固件层面,由于缺乏系统性的漏洞检测和合规审查,一次小小的升级失败,就可能引发高昂的技术支持成本,甚至损害品牌信誉。 Swisscom 的困境:每次固件升级都如“赌命” Swisscom 作为瑞士最大的电信与 IT 服务提供商,在全国拥有超过 60% 的宽带与移动市场份额。客户使用的终端设备种类繁多,包括 Wi-Fi 路由器、中继器、热点等 IoT 设备。 但在固件升级过程中,一旦出现电力中断、版本冲突等问题,平均每次事故就需耗费 约 374,000 瑞士法郎 来处理技术支持、维修或更换设备的成本。 而设备供应商在出厂阶段又缺乏严格的固件安全与合规性检测,让 Swisscom 的质量保障面临极大挑战。 ONEKEY 解决方案亮点:无需源码也能精准分析 为解决这一难题,Swisscom 选择与欧洲领先的自动化安全与合规平台 ONEKEY 合作,打造一套覆盖设备全生命周期的固件分析机制。 ONEKEY 的核心优势包括: 无源码、无设备访问权限 即可分析固件漏洞 自动生成 设备数字孪生 与 SBOM(软件物料清单) 快速识别关键漏洞与合规违规点 全流程支持产品采购、开发、上线及后期维护 这套平台可嵌入 Swisscom 的固件“发布候选”流程中,帮助团队在问题爆发前主动预警、反馈并修复。 实施成果:避免损失、提升效率、增强话语权 Swisscom 与 ONEKEY 多年前展开合作,目前每年分析约 80 份固件镜像,并已实现深度集成。合作带来的成果令人瞩目: ✅ 安全投资回报显著 仅需 一次成功避免固件失误 ,就可节省高达 374,000 瑞士法郎 的技术与设备成本。 ✅ 谈判优势显著提升 借助 ONEKEY 的技术报告,Swisscom 在与设备厂商沟通时能以“事实为依据”,更好把控质量要求。 ✅ 供应链更透明 ONEKEY 帮助发现许多隐藏在供应商产品中的漏洞,使 Swisscom 得以驱动产业链的安全升级。 ✅ 保持卓越服务标准 终端设备的稳定性直接关系到客户体验。ONEKEY 助力 Swisscom 维持其在瑞士市场的品牌标杆地位。 ✅ 内部分析效能升级 配合漏洞赏金计划,Swisscom 的固件漏洞检测能力不断增强,低级漏洞越来越少,分析质量显著提升。 应用拓展:从家庭市场走向工业场景 Swisscom 不仅在 CPE(客户终端设备)上取得成功,也正将 ONEKEY 的应用拓展至工业物联网场景。 当前,其已面向制药、制造等高安全要求行业推出「 网关即服务 」产品,借助 ONEKEY 实现: IoT 网关安全选型与验证 系统上线前的漏洞筛查 日常运行中的持续安全监控 ONEKEY 成为 Swisscom 在构建工业 IoT 服务过程中的质量与安全核心保障。 总结 在物联网安全压力持续上升的今天,Swisscom 与 ONEKEY 的合作不仅规避了潜在的重大财务损失,更让安全合规流程真正实现了 “自动化、前置化、体系化” 。 对于任何正投入 IoT 或终端设备管理的企业来说,这是一个值得借鉴的案例—— ✅ 提前识别风险 ✅ 优化采购和上线效率 ✅ 提升产品可信度和品牌价值

标签: ONEKEY

标签: ONEKEY