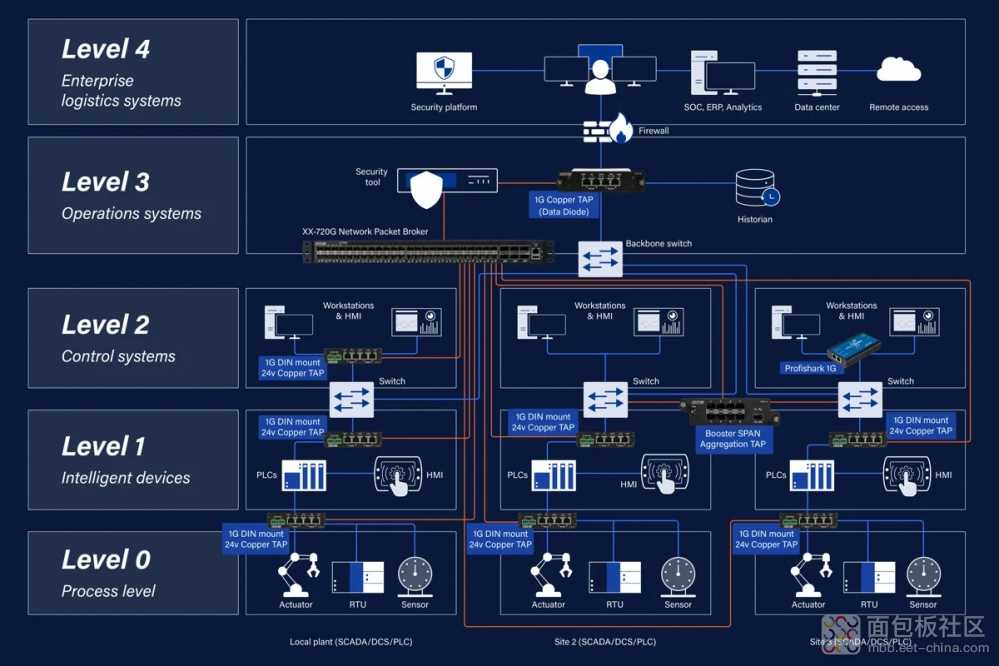

OT(Operational Technology,运营技术)指的是用于监控和控制物理设备、流程和基础设施的技术,广泛应用于工业控制系统(ICS)、制造业、能源、电力、交通、水利等领域。OT网络主要包括SCADA(数据采集与监控系统)、DCS(分布式控制系统)、PLC(可编程逻辑控制器)等设备和协议,如Modbus、PROFINET、EtherCAT等。 随着 IT/OT 融合、工业物联网(IIoT)、NDR、零信任架构等技术的落地,OT 网络正在向更开放、智能和安全的方向发展。然而,针对 OT 设备的网络安全威胁也在增加,企业需要加强流量监测、资产管理和行为分析,以确保关键基础设施的安全和稳定运行。 在这样的环境下,OT 网络需要专业的监测与分析工具,而 IOTA 正是这一领域的理想选择。 OT网络的独特挑战 与传统 IT 网络不同,OT 网络主要用于实时控制和监测,广泛采用 PROFINET、Sercos III、Modbus 等工业协议。特别是在制造业的硬实时应用场景中,网络必须保持稳定的周期时间。而传统的网络分析工具往往无法精准解析 OT 网络的数据,难以满足工业环境的特殊需求。 IOTA如何助力OT网络优化 在这样的环境下,IOTA 成为 OT 网络流量捕获与分析的重要工具,帮助企业解决传统网络监测方案难以应对的问题。 精准捕获与实时分析 IOTA 提供高效的数据采集能力,可以实现在线或带外捕获,满足不同规模企业的需求。 IOTA EDGE型号 IOTA CORE型号 适用于中小型企业,支持在线或带外捕获,性能可达 3.2 Gbps,并具备 8ns 硬件时间戳。 专为大型网络设计,支持带外捕获,性能高达 20 Gbps,并具备多个高速接口。 查看我们的IOTA解决方案 关键部署策略 要充分发挥 IOTA 的作用,部署方式至关重要: 战略性TAP布局 :在关键设备前后安装TAP(铜分路器),确保无干扰地捕获流量,支持数据双向比对。 实时分析与可视化 :IOTA 通过主动监控流量,确保数据不丢失,构建全面的网络可视性。 协议深度解析 :精准识别并解析工业以太网协议,实现毫秒级的时序分析。 IOTA让OT网络管理更智能 IOTA 不仅仅是一个流量分析工具,更是提升 OT 网络管理效率的强大助手: 更透明的网络环境:帮助企业清晰了解网络状态,快速发现异常。 更高效的运营支持:提供实时数据支持,优化生产节拍,减少宕机风险。 更可靠的安全保障:通过精准的流量指纹技术,识别潜在安全威胁,助力企业构建稳固的防御体系。 结语 在OT网络环境中,高效的数据捕获与分析至关重要。艾体宝IOTA 通过强大的实时监控、深度流量解析和智能化故障排查能力,助力企业优化网络管理,提升安全性和运营效率。如果您希望进一步了解 IOTA 如何满足您的 OT 网络需求,欢迎联系我们,我们的团队将为您提供专业的咨询与演示!

标签: 网络流量分析

标签: 网络流量分析