(一)前言

这段时间在学习ESP32的时候,在GitHub上看到一个项目ESP32 Wi-Fi Penetration Tool,翻译过来就是ESP32WIFI渗透工具,这个工具让我想起了以前玩ESP8266时候的WIFI杀手,想着用ESP32也可以做一个WIFI杀手来,而且ESP32比ESP8266的性能更好,所以测试的能力应该是更强

注意:此项目仅学习WIFI和测试WIFI,禁止用于违法

GitHub地址:https://github.com/risinek/esp32-wifi-penetration-tool?tab=readme-ov-file

(二)功能

- PMKID 捕获

- WPA/WPA2 握手捕获和解析

- 使用各种方法的取消身份验证攻击

- 拒绝服务攻击

- 将捕获的流量格式化为 PCAP 格式

- 将捕获的握手解析为 HCCAPX 文件,以便 Hashcat 破解

- 被动握手嗅探

- 易于扩展的框架,适用于新的攻击实施

- 管理接入点,例如使用智能手机随时随地轻松配置

- 还有更多...

(三)使用方法

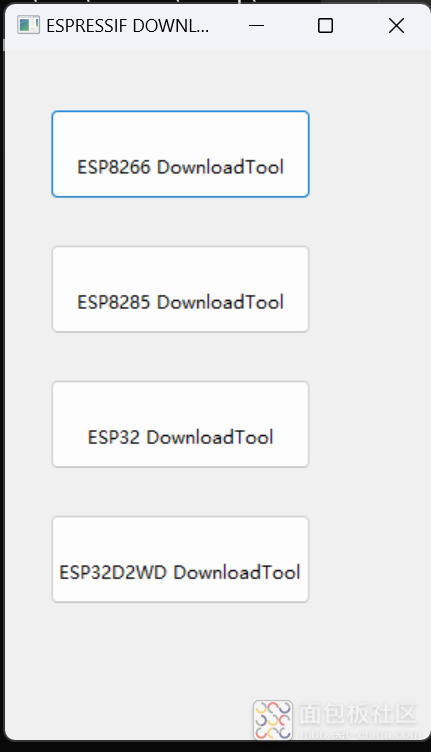

首先,准备flash_download_tools_v3.6.8

这是一个专门给ESP8266,ESP32等单片机的烧录工具

下载地址:https://wwmg.lanzouu.com/ixPEb2jcc6vi

然后选择ESP32

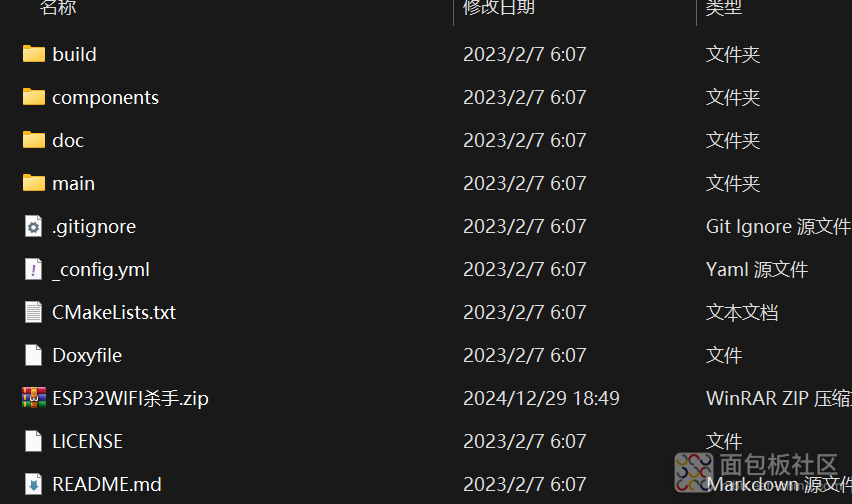

我们这时候,打开GitHub

将工程下载https://github.com/risinek/esp32-wifi-penetration-tool?tab=readme-ov-file

或者

我给大家准备了地址https://wwmg.lanzouu.com/imIqw2jccsva

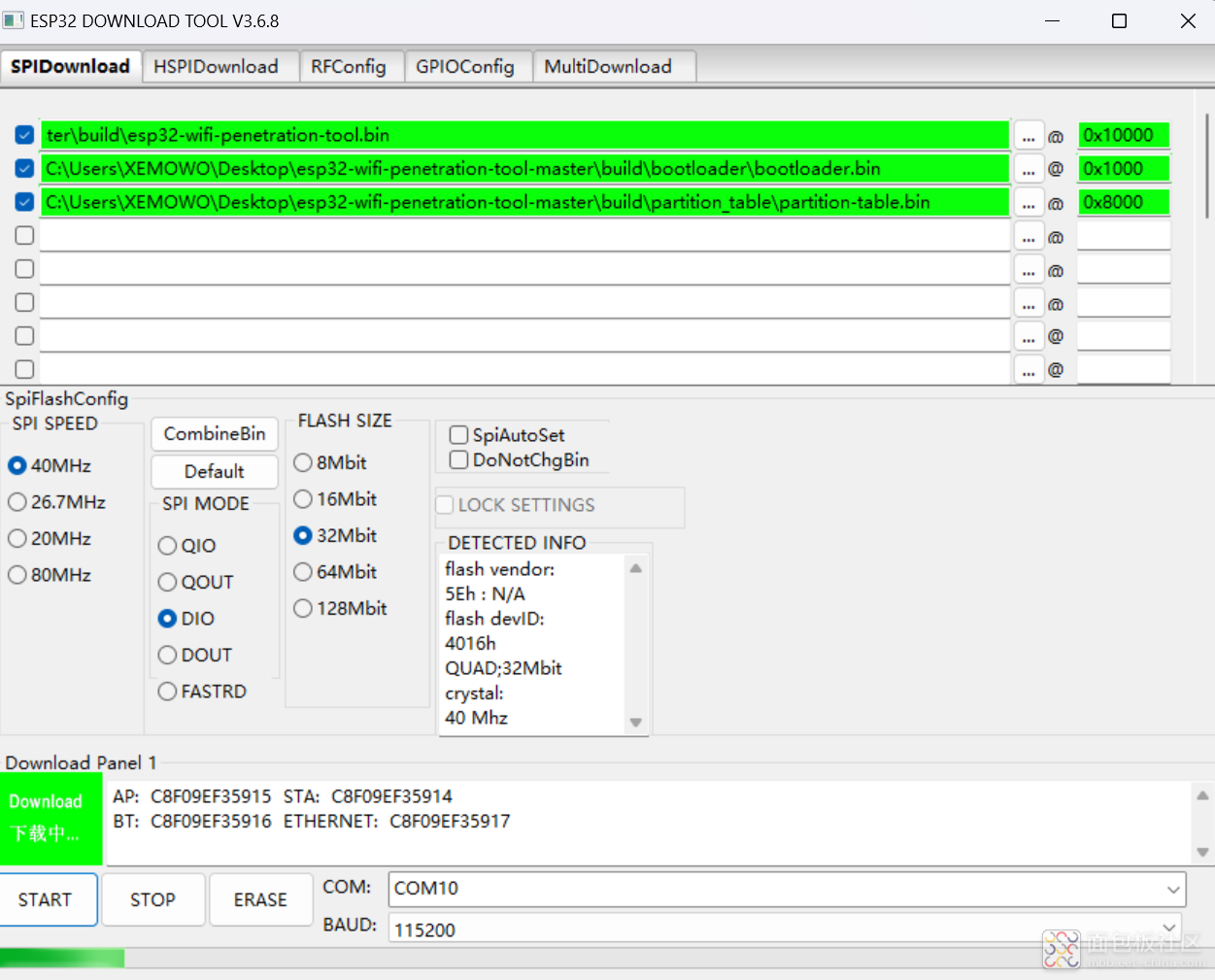

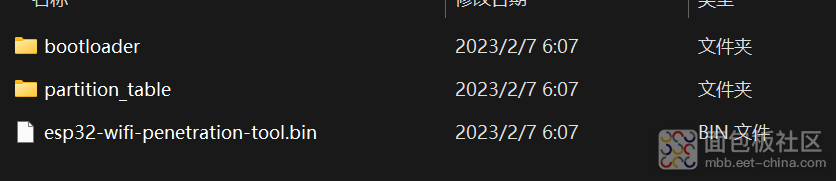

查看项目文档,我们所需的固件在build里面

ESP32的烧录需要3个文件

固件

bootloader(引导)

partition table(分区表)

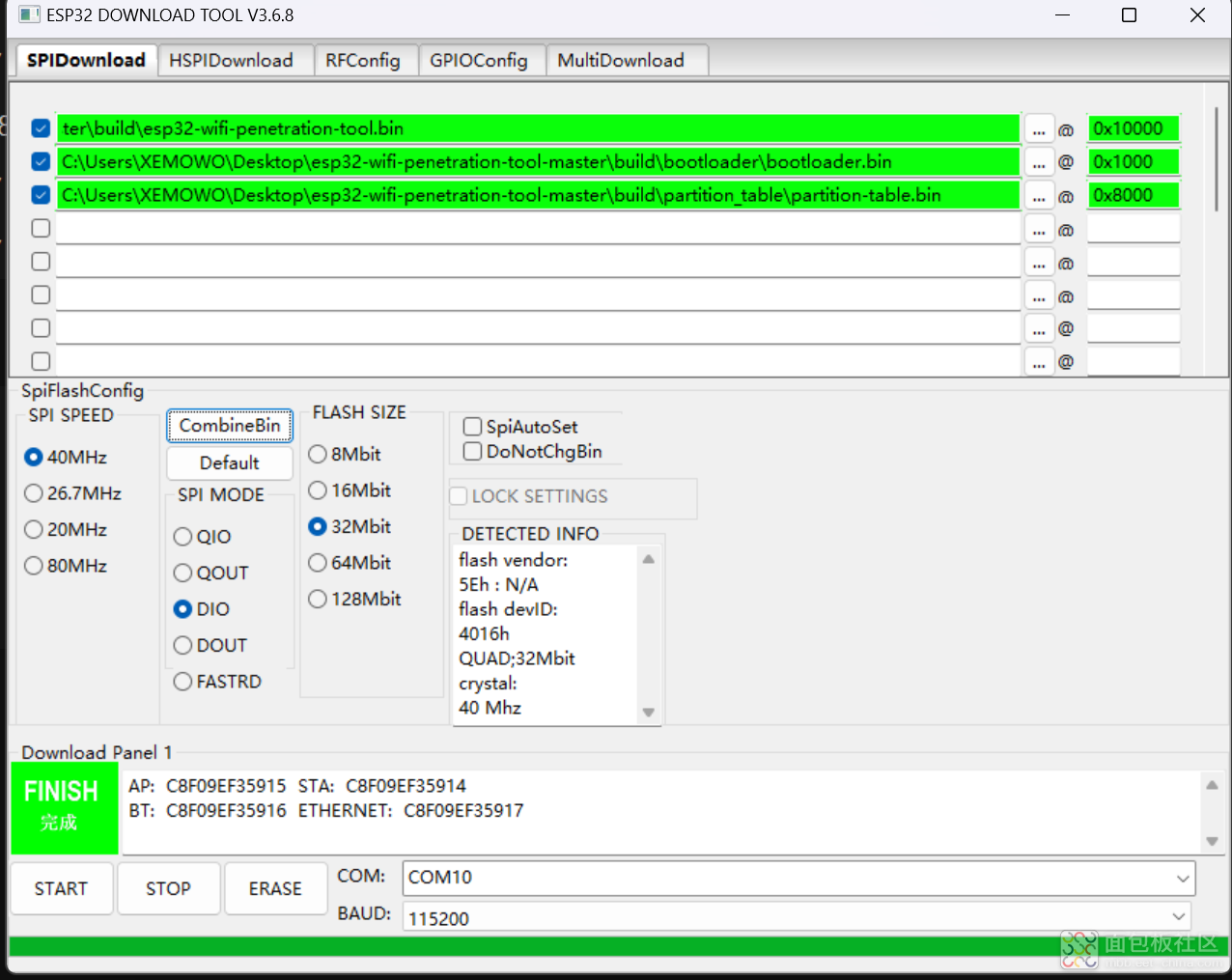

然后打开烧录软件,并且将3个固件都选用,注意地址不一样

固件地址:0x10000

bootloader :0x1000

partition table:0x8000

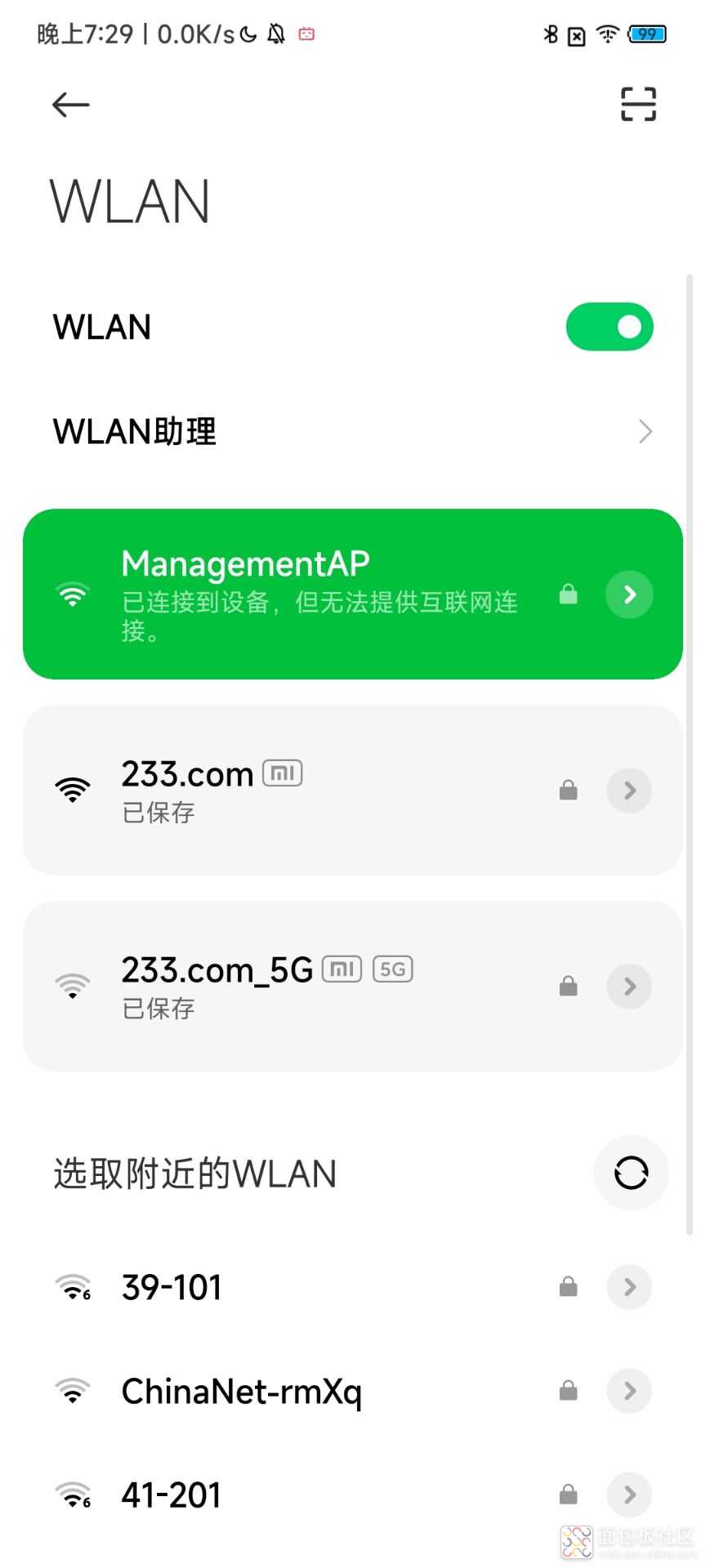

上传成功后,我们手机打开WIFI列表,找到ManagementAP 这个WIFI,连接上去

密码是mgmtadmin

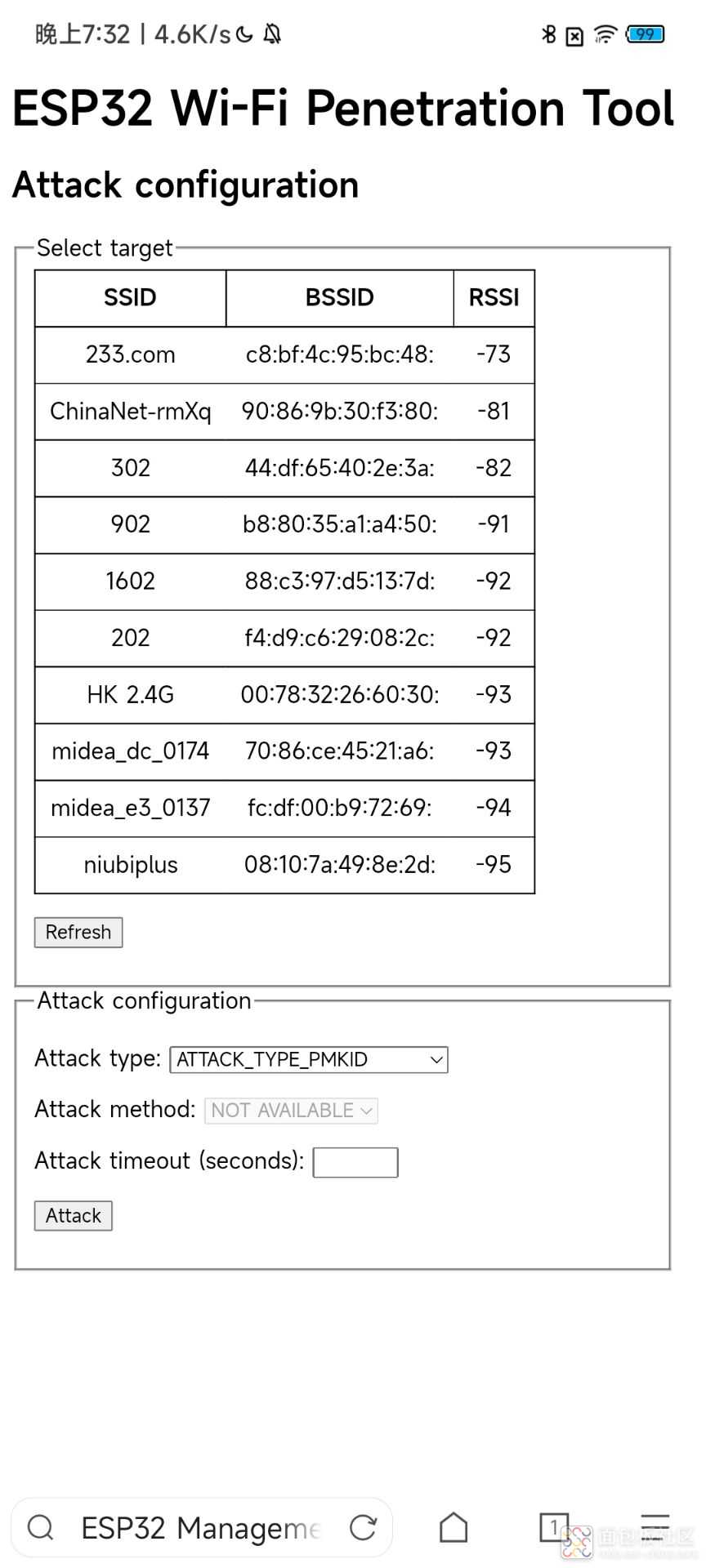

连接上后,用电脑、手机的浏览器打开192.168.4.1

注意:手机浏览器需要打开电脑模式!!!

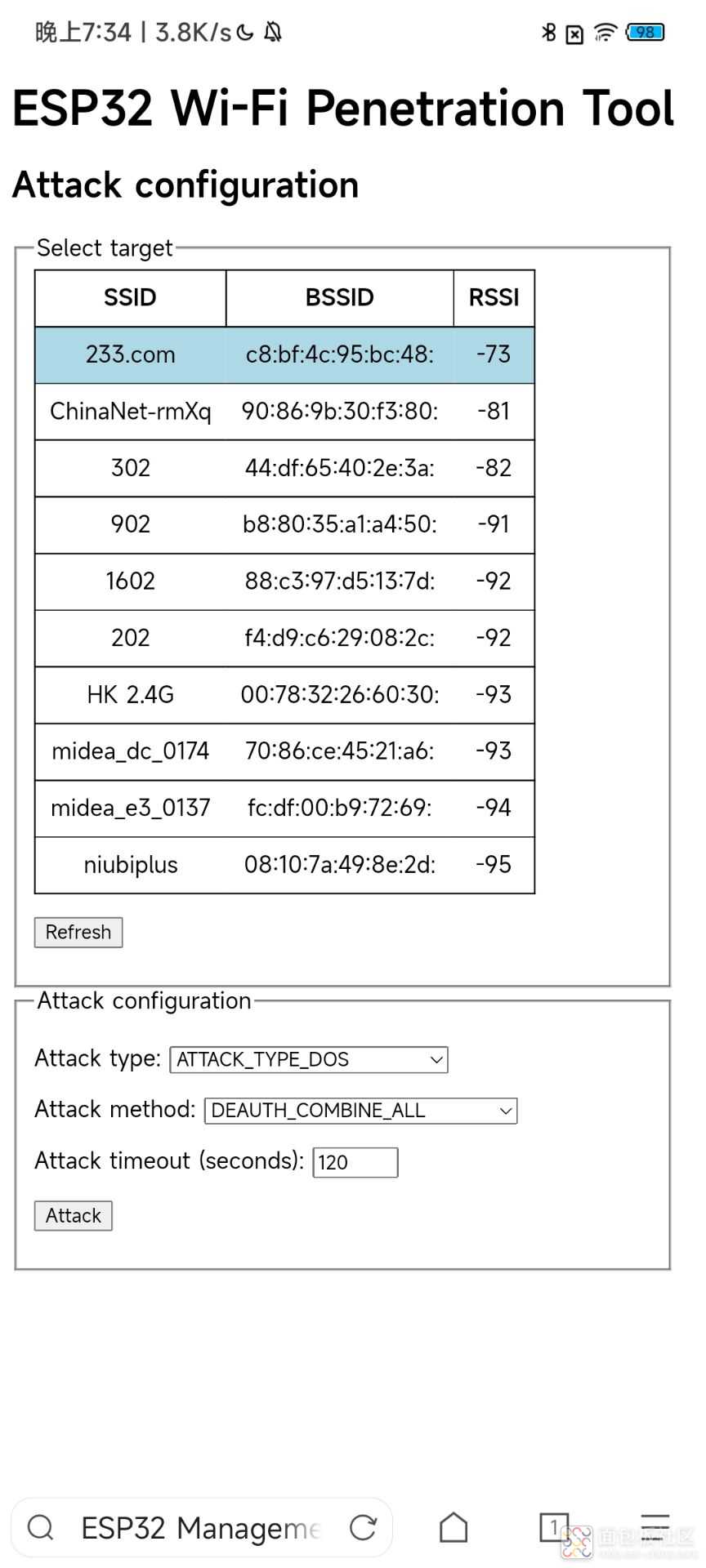

我们选择WIFI,然后在测试一栏,选DOS,然后方法选用ALL,时间设定120秒,这个是对WIFI进行洪水攻击,可以让其他人连不上WIFI的测试

此时启动攻击,ESP32会进入攻击状态,会自动断连,然后网页显示攻击的时间,此时被攻击的WIFI彻底瘫痪

攻击完成

(四)现象

此时,连接WIFI的设备突然断开,而且连接不上,连接通道被ESP32堵塞

/1

/1