其实这个“安全提示”的电话是由伪基站发送出来的。

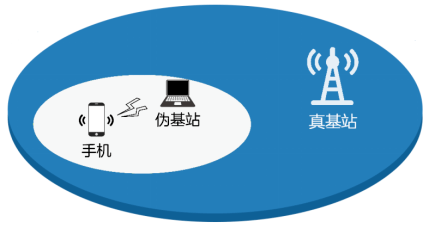

伪基站就是假基站,那么,伪基站和真基站有什么不一样?它是怎么工作的?我们应该怎么预防伪基站危害?

真基站和伪基站,分别是什么样?

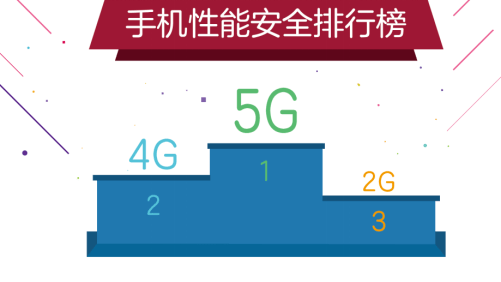

大家都知道,我们的手机通信网络是在不断升级演进的,从1G一直发展到现在的5G。因为客观原因,新网络投入使用后,旧网络不会立刻淘汰。因此,很长一段时间新旧网络会共存。

就比如现在虽然已经步入5G时代,但我们还同时支持2G、3G和4G网络。

而伪基站是利用2G网络发送各种诈骗短信的。2G网络包括GSM和CDMA。

GSM基于TDMA技术。TDMA(Time Division Multiple Access,时分多址接入)为用户信号赋予不同的时间特征,即将时间划分为多个时隙,一个时隙对应一个信道,不同用户使用不同的时隙周期性轮流接入。

CDMA(Code Division Multiple Access,码分多址接入)允许多个用户在同一时间使用相同的频谱资源,但是需要对不同用户的原始信号使用不同的扩频码进行扩频。通过扩频,让每一个用户的信号都有一个独特的码型,与所有其他信号的码型不同,从而区分用户。如果“伪基站”去伪造CDMA网络中的信号码址,就会比较困难,无法在短时间内计算出4.4万亿种PN伪随机码,就无法进行身份伪造和短信发送了。

但是,GSM的安全防护功能就没这么强大了,是伪基站攻击的重点对象。

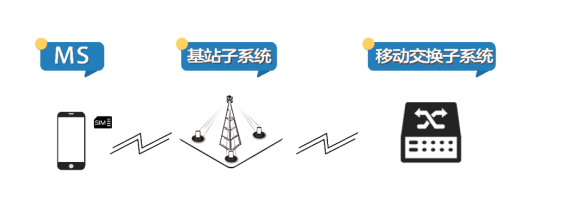

我们来看看GSM的主要架构:

- MS(Mobile Station):包括手机和SIM卡。手机有特定的IMEI号码(设备识别码)。SIM卡有特定的IMSI号码(用户识别码)。这两个码,是识别手机身份的重要信息。

- 基站子系统:是手机连入通信网络的必经之路。看看它真实的样子吧。

- 移动交换子系统:这个是最关键的部分,相当于一个交换机。

伪基站相当于一个缩减版的基站子系统,主要是由一台笔记本和主机组成,由几部工程手机进行配置和调测。

伪基站是怎么工作的?

1. 伪装

攻击者会使用一部工程手机获取当前环境下运营商的网络信息,然后将伪基站的相关参数设置成当前环境信息。这样,就完成了自己的伪装。

2. 诱惑手机

攻击者将伪基站的发射功率调大,用户手机就会被伪基站“诱惑”过去,手机以为自己进入了新的位置,然后触发位置更新请求,与伪基站连接。伪基站收到手机的请求后,向手机下发标示请求,获取手机的TMSI(临时识别码),IMSI(用户识别码),IMEI(设备识别码)。

大家想想,为什么伪基站向手机发送请求,手机就傻乎乎的把识别码发给了伪基站?

这正是与GSM自身设计有关。GSM是一个单向鉴权网络,网络可以鉴定手机是不是合法的,但手机并不能鉴定网络是不是合法的。所以,手机无法有效保护自己的信息。

当手机提交信息给伪基站后,伪基站直接判断手机“合法”,完成对手机的诱惑。

3. 干坏事

下一步伪基站就会对手机发送“温馨提示”了。发信人也可设置为它想要的任何号码。(95555、10086等等)

4. 脱身

坏事干完了,伪基站就想着要脱身了。

其实脱身很简单,伪基站只需要修改更新自己的位置区信息,手机发现信息变化,于是再次发起位置更新,伪基站如果发现手机的用户识别码是已经“诱惑”过的,就会拒绝接入。因此,手机就可以回到合法基站的怀抱了。

这就是伪基站攻击手机的全过程,一般持续时间不长,只有几十秒。

其实,伪基站的制造和销售在我们国家都是违法的。但是伪基站能带来丰厚的利益回报,所以即使违法,也有很多不法分子冒着风险从事伪基站的制造和销售。

我们怎么预防伪基站的危害?

一般来说,当我们的手机遭到伪基站的攻击时,会出现以下几个现象:

- 手机信号强度飘忽不定。

- 正常情况下,手机莫名其妙回到2G网络。

- 手机收到大量的可疑短信。

- 手机有信号,但是不能打电话和接听电话,不能上网。

1. 遇到事情不要慌,先拿出手机,拍个照!冷静几分钟,手机信号就正常了。

3. 改用安全性更强的手机:4G手机比2G手机安全性高一些,至于5G手机,就更牛掰了,不仅安全杜绝了伪基站的攻击,甚至还有寻找伪基站的功能。

随着网络防御技术的升级,骗子的手段也是不断升级的,面对形形色色的诈骗“新花招”,小伙伴们一定要提高警惕。

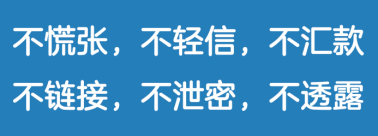

务必做到

如遇问题,请记住第一时间拨打110,

做到警惕和防范!!!

/5

/5